Polacy masowo dostają taką wiadomość. Ministerstwo Cyfryzacji bije na alarm

Ministerstwo Cyfryzacji pilnie ostrzega Polaków przed zmasowanymi próbami oszustwa. To nie tylko zagrożenie dla indywidualnych użytkowników, ale także poważny test dla bezpieczeństwa w sieci w obliczu stale rosnącej aktywności oszustów. Należy zachować szczególną ostrożność, ponieważ ataki te bywają niezwykle precyzyjne i wykorzystują autorytet instytucji publicznej.

Ministerstwo Cyfryzacji alarmuje - nowa taktyka cyberprzestępców

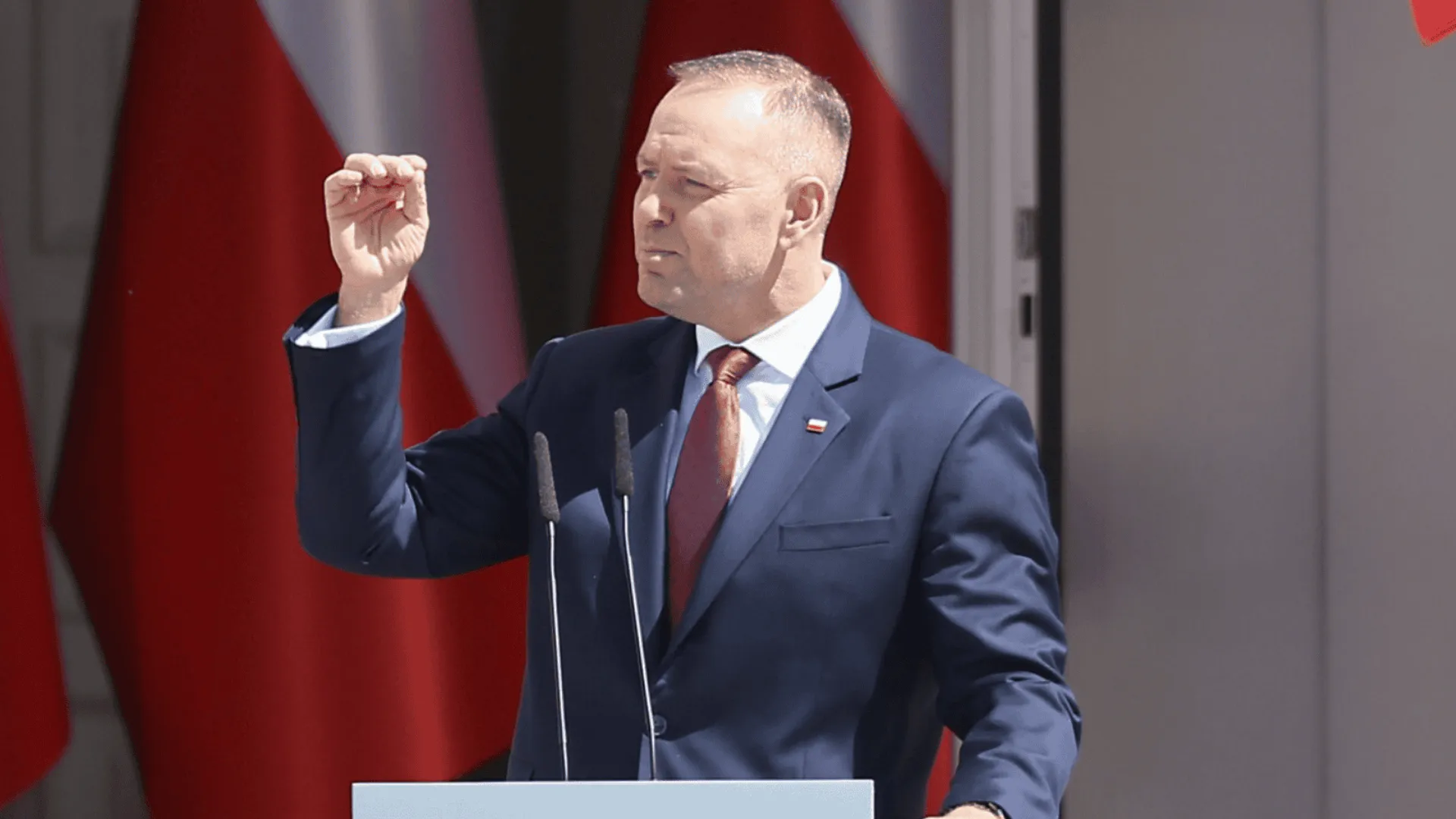

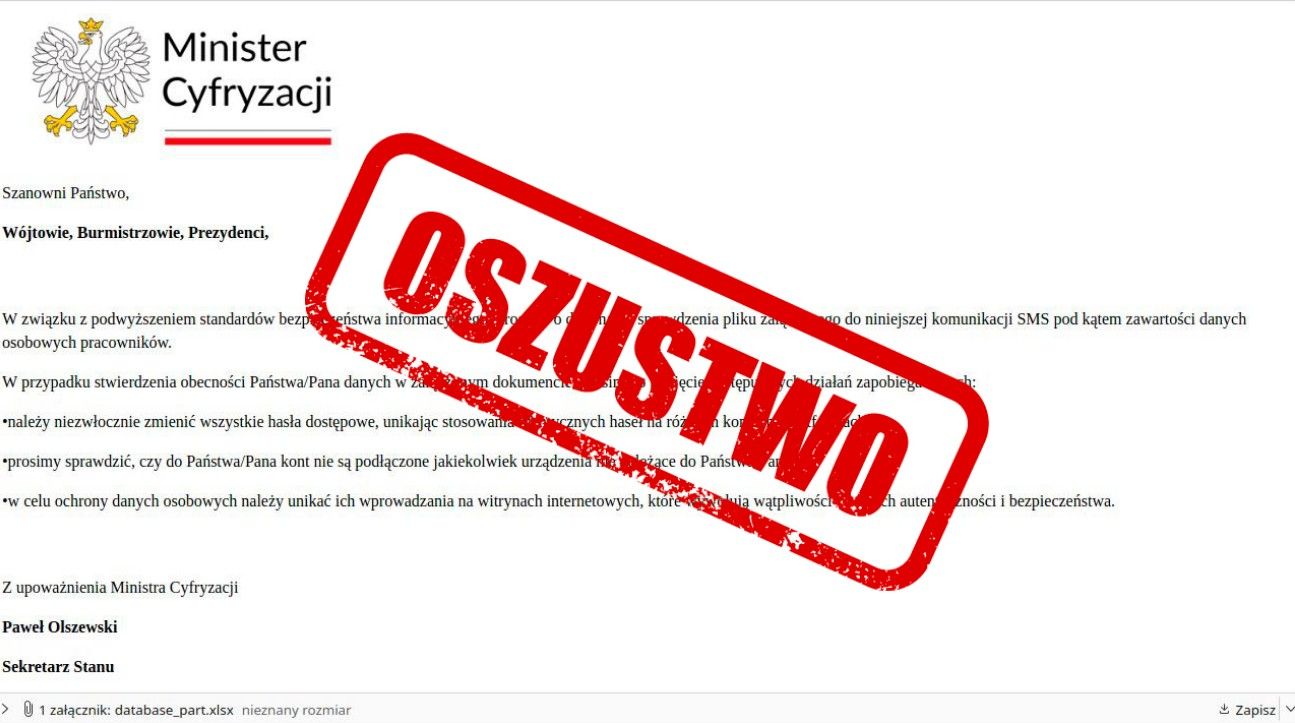

Ministerstwo Cyfryzacji poinformowało wprost, że cyberprzestępcy podszywają się pod wiceministra Pawła Olszewskiego. Oszuści, wykorzystując jego imię i nazwisko, wysyłają wiadomości e-mail, których faktycznym celem jest kradzież danych lub zainfekowanie komputerów szkodliwym oprogramowaniem. Kluczowym elementem tej kampanii jest użycie fałszywej domeny.

Oznacza to, że choć nazwa użytkownika i treść wiadomości sugerują korespondencję z resortu, adres nadawcy jest jedynie sprytną imitacją, mającą na celu uwiarygodnienie ataku. To klasyczny przykład phishingu – próby wyłudzenia informacji poprzez podszywanie się pod godne zaufania podmioty. Jakie sygnały powinny wzbudzić szczególną czujność?

Takie wiadomości niemal zawsze są pułapką

Phishing, czyli metoda oszustwa polegająca na podszywaniu się pod inną osobę lub instytucję w celu wyłudzenia danych, jest jednym z najczęściej stosowanych narzędzi przez cyberprzestępców. W tym konkretnym przypadku wykorzystanie wizerunku wiceministra cyfryzacji ma na celu wzbudzenie poczucia autorytetu i zminimalizowanie czujności odbiorcy.

Jeśli w wiadomości e-mail znajduje się załącznik, który w tytule sugeruje pilny lub służbowy charakter, jest to niemal zawsze pułapka. Szkodliwe oprogramowanie ukryte w takich plikach może przybrać formę keyloggera (rejestrującego wpisywane hasła) lub ransomware (blokującego dostęp do danych i żądającego okupu).

Zagrożenie to jest szczególnie poważne, gdyż ataki te są często targetowane i zautomatyzowane. Oszuści wykorzystują zautomatyzowane narzędzia do rozsyłania milionów wiadomości, licząc na to, że nawet niewielki procent odbiorców da się zwieść. Skala działania jest porażająca. Cel ataku jest dwojaki: albo kradzież tożsamości i ochrona danych (lub jej brak), albo zablokowanie zasobów i wymuszenie okupu.

W przypadku zainfekowania komputera szkodliwym oprogramowaniem konsekwencje mogą być długofalowe i kosztowne. Utrata dostępu do firmowych lub prywatnych danych, a w skrajnych przypadkach całkowite zablokowanie działalności gospodarczej, to realne scenariusze.

Resort Cyfryzacji z całą mocą podkreślił, że podejrzane wiadomości pochodzą z fałszywej domeny. Jest to kluczowa informacja dla wszystkich użytkowników. Zawsze należy dokładnie sprawdzić adres e-mail nadawcy. Czy domena kończy się na 'gov.pl', czy też zawiera inne, podejrzane rozszerzenie lub jest celowo przekręcona? Tego typu weryfikacja to podstawowa zasada cyberbezpieczeństwa. Atak na użytkowników ma często wymiar czysto finansowy. Po przejęciu kontroli nad kontem bankowym, przestępcy bardzo szybko transferują środki, co utrudnia ich odzyskanie. Co zrobić, jeśli odruchowo otworzymy załącznik ze złośliwym oprogramowaniem?

Co zrobić w przypadku ataku cyberprzestępców?

Podszywanie się pod instytucje państwowe jest wyjątkowo skuteczne, ponieważ większość Polaków zakłada, że korespondencja z ministerstw czy urzędów jest z definicji bezpieczna. To poczucie autorytetu i zaufania jest bezwzględnie wykorzystywane przez oszustów, którzy próbują wyłudzić dane osobowe. W sytuacji, gdy otrzymujemy podejrzany e-mail, zwłaszcza taki, który nakłania do szybkiego działania, otwarcia załącznika lub kliknięcia w link, kluczowe jest zachowanie spokoju i weryfikacja.

Najlepiej skontaktować się z Ministerstwem Cyfryzacji lub inną rzekomą instytucją za pomocą oficjalnych kanałów komunikacji (telefon, lub znana domena e-mail) i potwierdzić autentyczność wiadomości. Nigdy nie należy klikać w linki ani otwierać załączników w podejrzanych mailach.

W ramach prewencji każda firma i indywidualny użytkownik powinien przestrzegać podstawowych zasad ochrony danych. Należą do nich regularna aktualizacja oprogramowania antywirusowego, używanie menedżerów haseł do tworzenia skomplikowanych i unikalnych kombinacji oraz, co najważniejsze, włączenie weryfikacji dwuetapowej (2FA) wszędzie tam, gdzie jest to możliwe. Tego typu dodatkowe zabezpieczenie często uniemożliwia przestępcom dostęp do konta, nawet jeśli uda im się wykraść hasło.

W przypadku, gdy mimo ostrożności, padniemy ofiarą ataku phishingowego i otworzymy załącznik ze szkodliwym oprogramowaniem, należy natychmiast odłączyć komputer od internetu, aby zablokować ewentualną komunikację przestępców z naszym systemem. Następnie trzeba uruchomić pełne skanowanie antywirusowe i jak najszybciej zmienić wszystkie hasła dostępu do kont bankowych, poczty elektronicznej i mediów społecznościowych – najlepiej z innego, bezpiecznego urządzenia.

Zgłoszenie zdarzenia na policję oraz do zespołu CERT Polska, który zajmuje się reagowaniem na incydenty cyberbezpieczeństwa, jest również kluczowe. Ostrzeżenie Ministerstwa Cyfryzacji powinno być sygnałem dla wszystkich: w cyfrowym świecie zaufanie musi być poprzedzone weryfikacją.