Ustawisz to hasło, a konto może zniknąć w kilka minut. Ekspert: „To proszenie się o przejęcie konta”

Te same hasła wracają co roku – i co roku trafiają do wycieków. W 2025 r. lista najczęściej używanych kombinacji w Polsce pokazuje, że użytkownicy nadal wybierają prostotę zamiast bezpieczeństwa. W rozmowie z BiznesInfo Piotr Kukla, ekspert z Krajowego Instytutu Cyberbezpieczeństwa mówi wprost, gdzie zaczyna się realne ryzyko i dlaczego dziś samo hasło często już nie wystarcza.

- Jakie realne konsekwencje może mieć używanie najpopularniejszych haseł?

- Czy problem dotyczy wyłącznie osób prywatnych, czy także przedsiębiorców i pracowników firm?

- Czy wystarczy długie hasło, czy kluczowy jest cały łańcuch dostępu do kont?

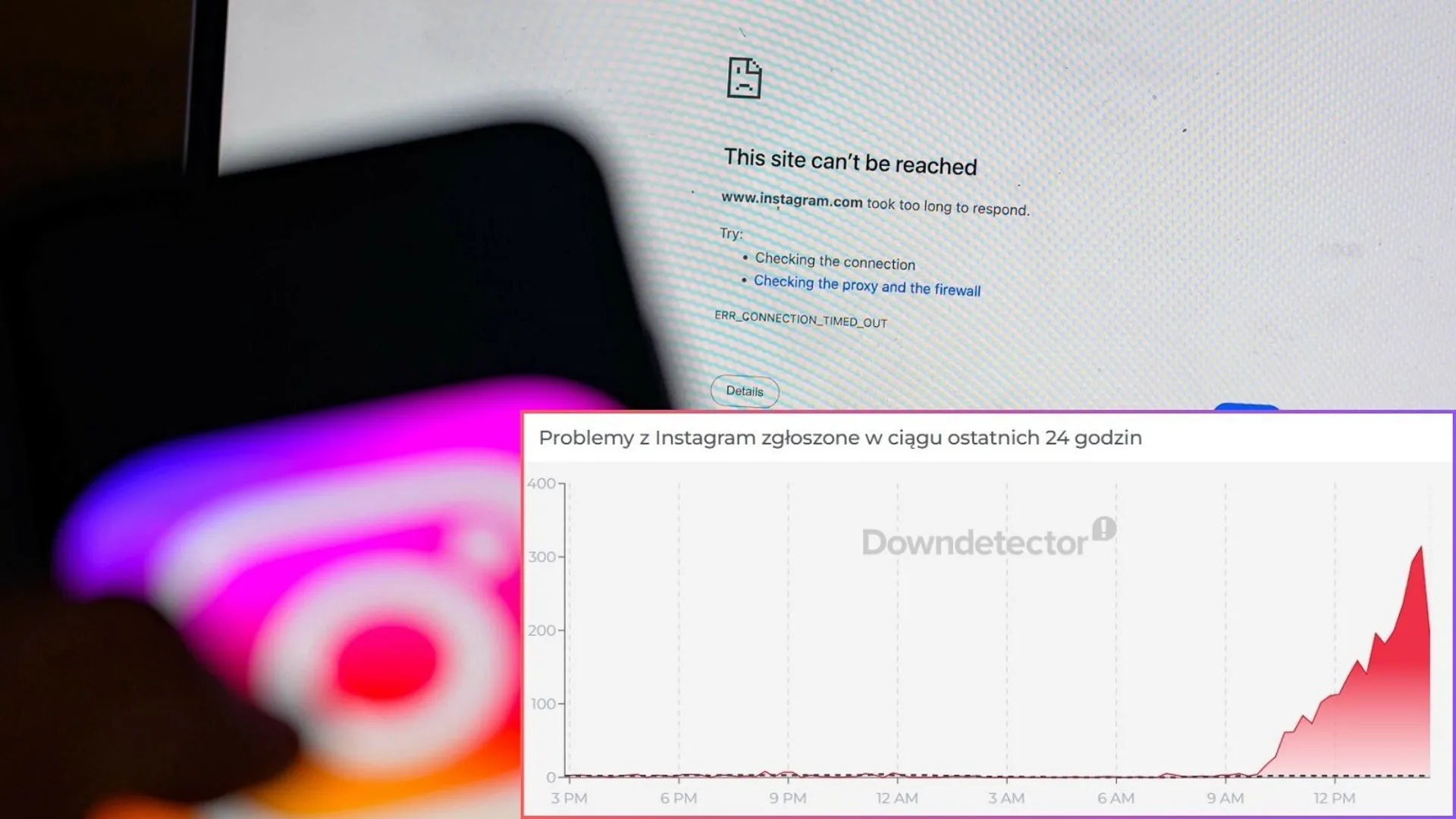

Co dzieje się po przejęciu jednego konta?

Najbardziej newralgicznym elementem cyfrowej tożsamości pozostaje poczta e-mail.

„Atak na e-mail ma bardzo duże negatywne skutki, ponieważ pozwala na dalszą ingerencję w dostępy poprzez opcję ‘przypomnij/zmień hasło’. W kilka minut możemy stracić dostęp do całej swojej cyfrowej tożsamości i zasobów” – podkreśla ekspert.

Po przejęciu skrzynki możliwe jest resetowanie haseł do bankowości internetowej, platform sprzedażowych, mediów społecznościowych czy systemów firmowych. W przypadku przedsiębiorstw konsekwencją może być nie tylko utrata danych, ale też próby wyłudzeń płatności lub podszywanie się pod pracowników w kontaktach z kontrahentami.

Coraz częściej ataki nie polegają na „zgadywaniu” hasła, lecz na wykorzystaniu danych z wcześniejszych wycieków albo kampanii phishingowych. Wystarczy, że użytkownik poda dane logowania na fałszywej stronie, a przestępcy zyskują dostęp do całego ekosystemu usług.

Te hasła to proszenie się do włamania na konto

W pierwszej dziesiątce najpopularniejszych haseł w Polsce znalazły się m.in.:

- admin

- 123456

- zaq1@WSX

- 12345678

- zaq12wsx

- MANDARYNKI4

- 123456789

- lol12345

- Qweqwe123!

- password

To kombinacje, które od lat pojawiają się w publicznych wyciekach danych i słownikach używanych przez cyberprzestępców.

„Używanie haseł typu ‘123456’, ‘admin’ czy schematów klawiaturowych oznacza dziś praktycznie proszenie się o przejęcie konta. Takie hasła są pierwszymi pozycjami w słownikach atakujących” – mówi Piotr Kukla – ekspert ds. cyberbezpieczeństwa Krajowego Instytutu Cyberbezpieczeństwa Sp. z o.o.

Skala zjawiska ma znaczenie praktyczne. Popularne hasła wielokrotnie trafiły do tzw. tęczowych tablic (rainbow tables), które zawierają zestawienia: hasło i jego zaszyfrowany odpowiednik (hash). Jeśli baza danych wycieknie, a zabezpieczenia są niewystarczające, odszyfrowanie prostych haseł może być kwestią chwili. W praktyce krótkie i słownikowe kombinacje przestają być jakąkolwiek barierą ochronną.

Jakie sposoby włamań na konta dominują w tym roku?

Choć ataki typu brute force wciąż istnieją, ich skuteczność maleje ze względu na mechanizmy blokujące wielokrotne próby logowania. To metoda polegająca na automatycznym „zgadywaniu” hasła poprzez sprawdzanie tysięcy, a nawet milionów kombinacji znaków w bardzo krótkim czasie. Specjalne oprogramowanie testuje kolejne warianty – od najprostszych („123456”, „password”), przez kombinacje słownikowe, aż po bardziej złożone ciągi. Jeśli system nie ogranicza liczby prób logowania, takie działanie może zakończyć się powodzeniem.

„Zdecydowanie dominujący jest phishing, ponieważ jest w miarę prosty do zrealizowania. Wycieki baz danych także zdarzają się przy okazji większych kampanii” – wskazuje Kukla.

Phishing wykorzystuje przede wszystkim pośpiech i brak czujności użytkowników. Fałszywe strony logowania do banków, serwisów kurierskich czy mediów społecznościowych do złudzenia przypominają oryginały. Różnice często widać wyłącznie w adresie domeny.

W firmach dodatkowym ryzykiem są urządzenia IoT – routery, kamery, systemy monitoringu – pozostawione z domyślnymi hasłami. Jedno słabo zabezpieczone urządzenie może stać się punktem wejścia do całej infrastruktury. To scenariusz, który w praktyce bywa tańszy i szybszy dla atakującego niż próba łamania silnych, dobrze chronionych haseł.

Jakie minimum bezpieczeństwa ma dziś sens?

Zdaniem eksperta hasło powinno mieć co najmniej 12 znaków i nie może być cytatem, fragmentem piosenki czy oczywistą frazą. Dobrą praktyką jest tworzenie dłuższych fraz złożonych z kilku słów oraz stosowanie zamienników znaków. Jednak nawet mocne hasło nie daje pełnej ochrony bez dodatkowej warstwy zabezpieczeń.

„Kluczowe jest wdrożenie MFA/2FA tam, gdzie to możliwe. Wprowadzenie potwierdzenia logowania drugim medium daje nam pewność, że mimo pozyskania hasła ktoś nie zaloguje się bez drugiego elementu” – zaznacza ekspert.

Szczególnie rekomendowane są aplikacje autentykacyjne oraz klucze sprzętowe FIDO2. Ekspert odradza opieranie drugiego składnika wyłącznie na SMS-ach lub e-mailu, które również mogą zostać przejęte.

Podstawą pozostaje zasada: jedno konto – jedno unikalne hasło, najlepiej przechowywane w dedykowanym menedżerze haseł. W praktyce to ogranicza skalę szkód w przypadku wycieku jednej usługi i pozwala szybciej reagować na incydenty.

Źródła: BiznesInfo, Krajowy Instytut Cyberbezpieczeństwa Sp. z o.o., materiały eksperckie KIC