Bezpieczeństwo Danych

Codzienne telefony od konsultantów oferujących wyjątkowe garnki, rewelacyjne ubezpieczenia czy darmowe panele fotowoltaiczne bywają jedną z najbardziej uciążliwych form kontaktu, z jaką zmagają się polscy konsumenci. Choć większość z nas reaguje na nie frustracją, rzadko potrafimy skutecznie przerwać ten festiwal niechcianej elokwencji. Okazuje się jednak, że asertywna postawa, znajomość podstawowych przepisów prawnych oraz jedno konkretne, precyzyjnie sformułowane zdanie pozwalają skutecznie i na zawsze odzyskać święty spokój.

Cyberprzestępcy coraz rzadziej działają „na oślep”. Dziś ich celem są konkretne dane, konkretne konta i szybkie reakcje ofiar. Banki regularnie ostrzegają klientów przed nowymi metodami wyłudzeń, ale wiele osób wciąż popełnia te same błędy. Z okazji Europejskiego Dnia Ochrony Danych PKO Bank Polski przypomina, jak łatwo można stracić dostęp do pieniędzy i jak niewiele czasem wystarczy, by temu zapobiec.Jakie dane są dziś najczęściej celem oszustów?Na czym polegają najpopularniejsze metody wyłudzeń?Co zrobić, gdy dojdzie do oszustwa lub podejrzanej sytuacji?

Zbliża się koniec roku, a z nim czas rozliczeń podatkowych. Wiadomości takich, jak ta, będzie więcej - już teraz trafiają do Polaków we wszystkich częściach kraju. Urząd Skarbowy i Państwowy Instytut Badawczy NASK wydały w tej sprawie ważny komunikat.

W Polsce trwa największa od wielu lat powódź, ludzie tracą dobytek całego życia, a cały kraj jednoczy się, aby pomóc poszkodowanym. Nawet w tym trudnym czasie oszuści bez żadnych skrupułów próbują wykorzystać cudzą tragedię do własnych celów. Ktoś podszywa się pod Rządowe Centrum Bezpieczeństwa próbując wyłudzić dane i pieniądze. Jak rozpoznać fałszywe komunikaty?

Potężny sukces świeżej polskiej grupy badawczej. Po zaledwie trzech latach działalności ośrodek badawczo-rozwojowy informuje świat o opracowaniu przełomowego rozwiązania; powstał program do weryfikacji deepfake'ów. Robert Lewandowski może spać spokojnie, tym razem będziemy wiedzieli, gdy ktoś spróbuje za pomocą jego wygenerowanej postaci sprzedać program inwestycyjny.

Ministerstwo Cyfryzacji opublikowało komunikat dotyczący procesu zastrzegania numeru PESEL. Zdecydowało się na to już aż 4 miliony osób. Niemniej resort postanowił przypomnieć, że należy pamiętać, iż zastrzeżenie numeru PESEL niesie ze sobą konkretne konsekwencje.

45-latka stała się ofiarą oszusta, który za pośrednictwem internetu przekonał ją, że jest amerykańskim lekarzem. Mamił ją opowieściami o planach przylotu do Polski oraz o problemach finansowych. Kobieta uwierzyła w te historie i przelała mu kwotę, która robi wrażenie.

Przed nadchodzącymi wyborami do Parlamentu Europejskiego, polski rząd ostrzega przed zagrożeniami dezinformacyjnymi i cyberatakami, które głównie pochodzą z Rosji. Nowa cybertarcza ma chronić Polaków i zapewnić bezpieczeństwo wyborów.

Porzucone hulajnogi elektryczne skomunikowały miasto, chwilę później skutecznie utrudniając komunikację w jego w obszarze. System wypożyczania hulajnóg ma tę kluczową wadę, że urządzenie można zwrócić niemal dowolnie, byle w strefie objętej zasięgiem dostawcy. W konsekwencji hulajnogi w polskim miastach leżały już wszędzie. Poznań znalazł sposób.

Starostwo Powiatowe w Świebodzinie poinformowało o ataku na swoje serwery, który miał miejsce od 11 do 13 maja br. Nie mamy dobrych wieści - po włamaniu napastnikom udało się uzyskać dane osobowe mieszkańców powiatu, łącznie z ich numerami PESEL. Wyjaśniamy, jakie kroki podjąć w związku z incydentem.

Polski rząd bierze się za modernizację systemu certyfikacji cyberbezpieczeństwa. W tym celu przygotowuje projekt ustawy, mającej regulować tę kwestię. Jak wskazują autorzy, regulacje znacząco przyczynią się do zwiększenia ochrony kraju przed cyfrowymi zagrożeniami, m.in. w różnych sektorach gospodarki. Nowe prawo ma zostać zaimplementowane już niebawem, bo w trzecim kwartale tego roku.

CERT, organizacja monitorująca ruch w internecie, zespół specjalistów reagujących na zdarzenia naruszające bezpieczeństwo, publikuje raport zbiorczy za 2023 r. W minionym roku w Polsce odnotowano rekordową liczbę fałszywych stron internetowych. W linki oszustów kliknęło ponad 5 milionów Polaków.

Doszło do kolejnego wycieku z placówki świadczącej usługi medyczne. Tym razem chodzi o łódzki All-Med. Nie jest to jednak incydent zupełnie nowy, lecz dalszy ciąg szeroko zakrojonego wycieku danych spowodowanego działalnością firmy dostarczającej przychodniom oprogramowanie.

mObywatel w ostatnich miesiącach zyskuje na popularności. Polacy chętnie korzystają szczególnie z elektronicznych dowodów osobistych, dzięki którym nie muszą nosić przy sobie portfela. Aplikacja nieustannie się rozwija, a kolejne zmiany użytkownicy odczują jeszcze w nadchodzących tygodniach.

Trwają prace nad eIDAS 2.0 – jednolitą, unijną tożsamością cyfrową. Aktualnie w wielu państwach Wspólnoty, także w Polsce, są one na etapie koncepcyjnym. Jednym z elementów finalnych ustaw, które zaimplementują w polskim prawie europejskie rozporządzenie, jest umożliwienie obywatelom bezpłatne wytworzenie podpisu kwalifikowanego.

Ministerstwo Cyfryzacji rozpoczęło współpracę z firmą Trenkwalder, dzięki której aplikacja mObywatel może zostać wykorzystana w nowy, niezwykle przydatne sposób. Dziś, gdy procesy rekrutacyjne przeprowadza się często przynajmniej częściowo zdalnie, jak znalazł będzie możliwość złożenia cyfrowego podpisu na umowie o pracę.

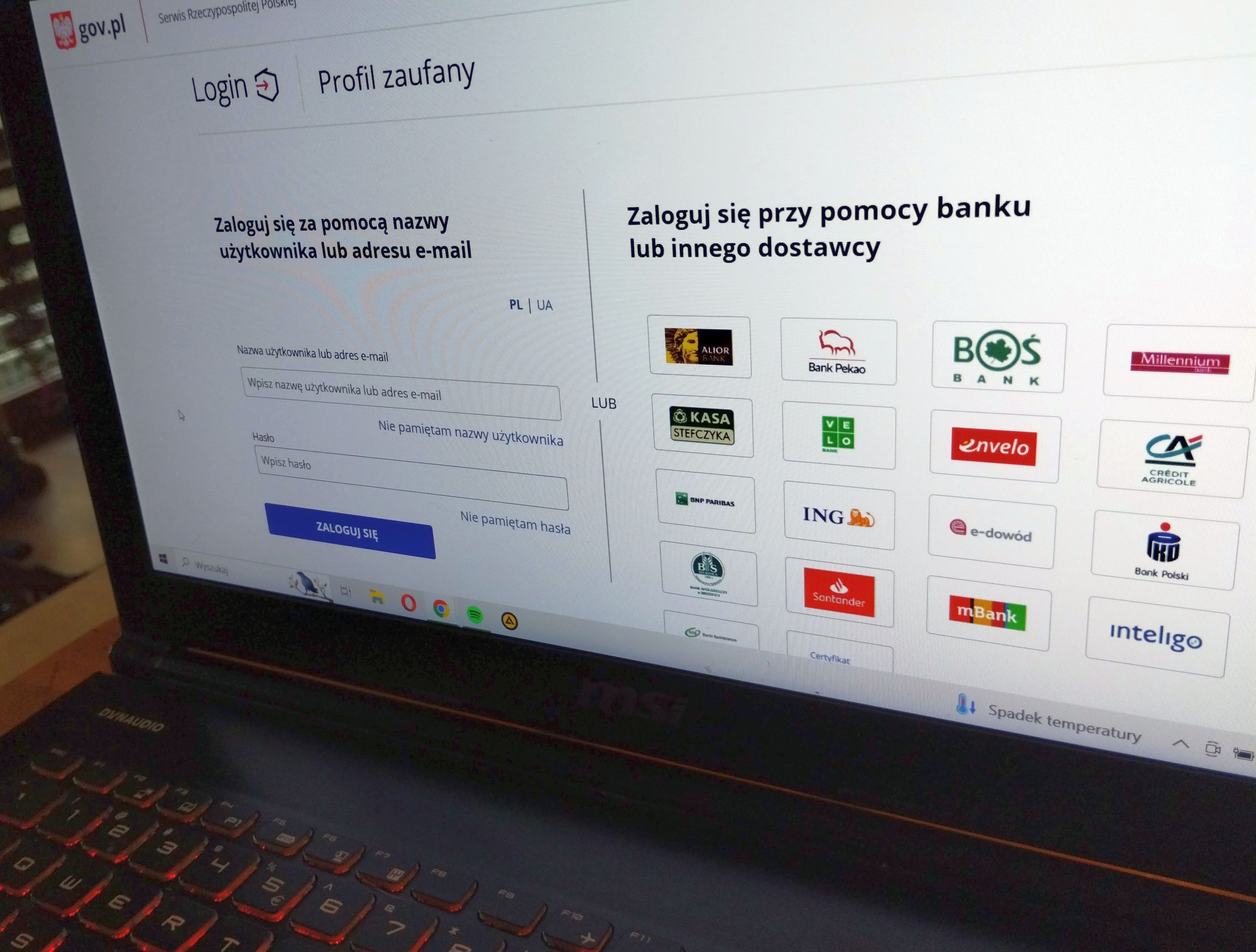

Profil Zaufany, a zatem jedna z metod uwierzytelniania w dostępie do usług administracji cyfrowej nie jest dany raz na zawsze. Usługa ma określoną ważność, co zresztą przekłada się na jej bezpieczeństwo i chroni nas przed tym, aby nikt nie otrzymał niepowołanego dostępu do zapomnianego PZ. Wyjaśniamy, co należy zrobić, by przedłużyć ważność Profilu Zaufanego.

W ostatnich tygodniach doszło do kolejnego wycieku danych na Facebooku. Chodzi dokładnie o dane użytkowników platformy Marketplace. Choć incydent jest mniejszy niż poprzednie, warto podjąć kroki w celu zabezpieczenia swojego konta.

Mamy powody do dumy – Polska trafiła na pierwsze miejsce rankingu National Cyber Security Index. W tej chwili nasze zdolności w zakresie zapewniania cyberbezpieczeństwa strategicznej infrastruktury, administracji publicznej, ale też sektora prywatnego ma stać na najwyższym poziomie na świecie.

Użytkownicy popularnej platformy muzycznej Spotify zostali ostrzeżeni przed nowym zagrożeniem. Oszuści podszywają się pod serwis, wykorzystując przebiegle spreparowane komunikaty, które mogą prowadzić do niebezpiecznych konsekwencji. O co dokładnie chodzi?

W dzisiejszych czasach, kiedy większość naszych urządzeń jest połączona z internetem, dbanie o bezpieczeństwo sieci WiFi w naszym domu jest niezmiernie ważne. Wiele osób nie zdaje sobie sprawy, że nawet pozornie bezpieczna sieć może być podatna na ataki hakerów i cyberprzestępców. Jednak istnieją konkretne kroki, które możemy podjąć, aby zabezpieczyć nasze WiFi przed niebezpieczeństwami. Oto trzy kluczowe praktyki, które warto wdrożyć:

Zaskakująca oferta o wartości 1500 zł od jednego z popularnych sklepów spożywczych wzbudza zainteresowanie wielu osób. Jednakże, za kuszącym bonem kryje się coś więcej, niż się wydaje. W ostatnich dniach pojawiły się alarmujące informacje dotyczące fałszywych wiadomości e-mail podszywających się pod tę sieć handlową. Co takiego skrywa się za tą tajemniczą propozycją i dlaczego warto zachować ostrożność?

To miasto na północy Polski, znane jest nie tylko z urokliwego położenia nad Morzem Bałtyckim, ale także z nieustającego naporu cyberprzestępców na Urząd Miejski. Statystyki alarmują – instytucja ta jest celem ataków aż tysiąc razy dziennie. Co więcej, zaskakujący jest sposób, w jaki przestępcy działają, wykorzystując zaawansowane techniki. Jak władze miasta odpowiadają na to niebezpieczeństwo?

Kraj obiegły niepokojące informacje o kolejnym wycieku danych polskich internautów. Komunikat w sprawie skradzionych haseł i loginów polskich rolników opublikowała Agencja Restrukturyzacji i Modernizacji Rolnictwa. O sprawie zaalarmował także Janusz Piechociński na platformie X.

Dane pacjentów z Polski po raz kolejny znalazły się w niebezpieczeństwie. W ręce cyberprzestępców mogły trafić m.in. imiona i nazwiska oraz numery PESEL. Wszystko przez niewystarczająco zabezpieczony system obsługi.

Została tylko chwila na to, aby przedłużyć profil zaufany. Osoby, które otrzymały SMS o konieczności takiego działania, mają czas wyłącznie do 31 października br. Później usługa zostanie anulowana. Jak przedłużyć ważność profilu zaufanego?

Mamy prawdopodobnie do czynienia z jednym z największych jednorazowych wycieków w historii polskiego internetu – alarmuje portal zaufanatrzeciastrona.pl, niezależne źródło wiadomości o świecie bezpieczeństwa IT. Do sieci trafiło kilka milionów haseł i loginów Polaków. Dotyczą one tysięcy domen, w tym m.in. mBanku, ING Banku Śląskiego, Facebooka, Allegro oraz rządowej platformy gov.pl.

Gromadzenie i przetwarzanie danych osobowych ma duże znaczenie zarówno dla przedsiębiorców i kontrahentów, jak i ustawodawców. Administrator danych osobowych to bardzo istotna i odpowiedzialna funkcja. Kto jest nazywany administratorem danych osobowych oraz jakie ma obowiązki?

- 1

- 2